/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

/中文/

ARP是指地址解析协议,想对ARP进行欺骗就来试试NetFuke免费版吧!它是一款功能非常强大的网络辅助工具,它在进行ARP欺骗的同时还可以支持pop3、smtp、finger、imap,是一款劫持必备的c段利器!还有更多功能等你来体验,需要就来下载NetFuke免费版使用吧!

数据包转发:支持程序主动转发,不转发

网卡选择:可以任选一个网卡监听

数据包缓冲:支持020M的缓冲区,支持缓冲区回显,缓冲区自动保存

离线数据包扫描:支持离线状态,加载插件扫描数据包

保存选中的数据包数据:支持将缓冲区数据包保存成NetFuke能加载的数据文件

保存选中的数据包数据区:支持过滤并连携保存数据包数据区,只支持TCP,UDP数据区连携

ARP欺骗:支持单向和双向欺骗,支持mac指定(不建议对500KB/s以上流量的机器进行欺骗)

ICMP欺骗:欺骗目标机器发向特定IP的数据报(对Xp,Win2003或以上无效)

插件功能:支持过滤器,分析器,修改器,支持启用,禁用,排序

数据包有效性设置:可以设置数据包的有效性,规避数据包扫描,保存

分析日志,解码日志:支持日志保存

网络监视:显示网络主机列表,IP,MAC

利用NetFuke进行内网嗅探:

使用NetFuck之前,电脑上必须安装的一个插件是Winpcap!

安装好WinPcap之后我们打开NetFuke,界面操作很简单。

打开嗅探设置,选择本机的网卡,后边本机IP地址是选择完网卡之后自动生成的,然后选择下面圈出的Button,点击确定。

打开ARP欺骗配置,这里应该注意的是iP地址的配置

来源IP:攻击机的ip地址,并填写相应的MAC地址

中间人 IP:本机网关的IP和MAC,或者填写本机的IP及对应MAC都可以

目标IP: 靶机的IP地址及MAC地址。这里的MAC可以不指定,软件会根据ip地址自动解析MAC

欺骗模式:我们选择ARP_Respsnse

确定完成

搭载插件,选择修改器,在HTML Body中写入文字

点击开始之后,看到界面左侧的视图,可以查看到自己刚才的一些配置。同时在流量监视视图,我们看到已经有了ARP嗅探流量

我们打开Kali靶机。

inssider中文版(内含注册机) v4.0 特别版网络检测

/ 7M

inssider中文版(内含注册机) v4.0 特别版网络检测

/ 7M

聚生网管2019永久免费版(局域网管理) 最新版网络检测

/ 22M

聚生网管2019永久免费版(局域网管理) 最新版网络检测

/ 22M

ucinet汉化版(社会网络分析) v6.186 免费版网络检测

/ 1M

ucinet汉化版(社会网络分析) v6.186 免费版网络检测

/ 1M

快鸟在线测速工具(网速测试工具) v4.6.1.4 最新版网络检测

/ 6M

快鸟在线测速工具(网速测试工具) v4.6.1.4 最新版网络检测

/ 6M

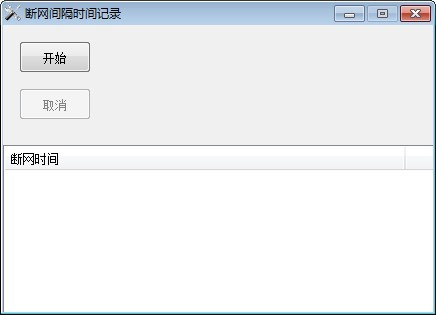

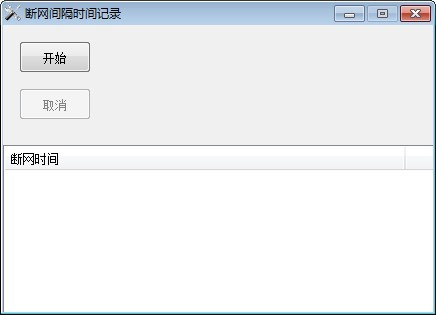

断网间隔时间记录工具免费版(网络监测) v1.0 官方版网络检测

/ 911K

断网间隔时间记录工具免费版(网络监测) v1.0 官方版网络检测

/ 911K

Ibapda免费版v6.24 免注册版网络检测

/ 32M

Ibapda免费版v6.24 免注册版网络检测

/ 32M

网络摄像机搜索工具免费版(查看局域网内连接IP地址) v0.1.1.3 绿色版网络检测

/ 181K

网络摄像机搜索工具免费版(查看局域网内连接IP地址) v0.1.1.3 绿色版网络检测

/ 181K

以太网调试工具绿色版(网络端口监视以及数据接收分析) v2.3 电脑版网络检测

/ 482K

以太网调试工具绿色版(网络端口监视以及数据接收分析) v2.3 电脑版网络检测

/ 482K

网速管家官方版(网速管理工具) v1.2 中文版网络检测

/ 62M

网速管家官方版(网速管理工具) v1.2 中文版网络检测

/ 62M

speedfan汉化补丁(CPU进行软超频) v4.52 最新版网络检测

/ 2M

speedfan汉化补丁(CPU进行软超频) v4.52 最新版网络检测

/ 2M

inssider中文版(内含注册机) v4.0 特别版网络检测

/ 7M

inssider中文版(内含注册机) v4.0 特别版网络检测

/ 7M

聚生网管2019永久免费版(局域网管理) 最新版网络检测

/ 22M

聚生网管2019永久免费版(局域网管理) 最新版网络检测

/ 22M

ucinet汉化版(社会网络分析) v6.186 免费版网络检测

/ 1M

ucinet汉化版(社会网络分析) v6.186 免费版网络检测

/ 1M

快鸟在线测速工具(网速测试工具) v4.6.1.4 最新版网络检测

/ 6M

快鸟在线测速工具(网速测试工具) v4.6.1.4 最新版网络检测

/ 6M

断网间隔时间记录工具免费版(网络监测) v1.0 官方版网络检测

/ 911K

断网间隔时间记录工具免费版(网络监测) v1.0 官方版网络检测

/ 911K

Ibapda免费版v6.24 免注册版网络检测

/ 32M

Ibapda免费版v6.24 免注册版网络检测

/ 32M

网络摄像机搜索工具免费版(查看局域网内连接IP地址) v0.1.1.3 绿色版网络检测

/ 181K

网络摄像机搜索工具免费版(查看局域网内连接IP地址) v0.1.1.3 绿色版网络检测

/ 181K

以太网调试工具绿色版(网络端口监视以及数据接收分析) v2.3 电脑版网络检测

/ 482K

以太网调试工具绿色版(网络端口监视以及数据接收分析) v2.3 电脑版网络检测

/ 482K

网速管家官方版(网速管理工具) v1.2 中文版网络检测

/ 62M

网速管家官方版(网速管理工具) v1.2 中文版网络检测

/ 62M

speedfan汉化补丁(CPU进行软超频) v4.52 最新版网络检测

/ 2M

speedfan汉化补丁(CPU进行软超频) v4.52 最新版网络检测

/ 2M